最近我曾有大好机会 与世界最优秀安全从业者讨论网络安全我学到不让坏角色最终进入网络几乎是不可能的时时保持边界警戒, 假设网络会渗透, 防渗出关键在于查找网络异常

查找网络使用异常异常或异常,或与规范有某种差异执行技术成本昂贵, 难解常用假阳性,

数据量和异常检测是人工智能大数据进程候选程序通过分析高山数据 一次搜索网络使用 可能异常成功排空已成为猫鼠游戏,窃取无人注意

穿透并不像异常点是科学坏人几乎总代理所有排出数据 通过公共云或大学避免检测并常在现有协议内移动数据以避免检测最后,他们总是加密包以避免检测数据移动慢到包流不被注意

理解正常异常网络行为

控制安全并窃取数据中心理解异常网络行为异常定义是 与标准、常态或期望有偏差的东西 网络所有者需要常态或预期行为概念识别异常网络何为正常你知道吗

使用LittleSnitch,我决定分析自己的计算机一小时Gmail、脸书、CNBC和CNN使用互联网令我惊讶的是,有600多个不同网络目的地仅一小时这些目的地遍及全世界,包括三大洲上至少十个不同国家广告机、广告跟踪器、软件更新器、认证网站、缓存网站、备份服务、安全软件、存储程序混合内容网站、重定向和简单未知或神秘目的地自我访问四大网站后,

应用视图与网络真视图之间的这种惊人差异令人惊讶地难以调和定义异常行为简单 与基准后无关, 但我们所做的一切 常进化生成异常消费者级应用中也有很多噪声 我们都使用混合 与我们安全公司资产

也许我们的目标应该是专注于理解和定义我们正常行为并强制执行公司常常破解数据网络进入安全区,安全区定义正常或期望值清晰化。 含有敏感客户数据区可能无法直接访问互联网,只能通过访问控制列表获取包含普通雇员群的区可能更容易访问大公司最大的挑战就是通信必须跨区web服务器必须与程序服务器交互,而程序服务器则必须查询客户敏感数据最有用的应用需要跨区

放大到当前一切向公有和私有云移动区概念转归安全 通过链化软件片段并发物理区现在简单逻辑区 几乎运行公共云

Getbaked(安全性)

问题在于安全能否深入网络,属性网络安全需求

- 理解服务及其构件

- 理解协议使用

- 理解会议方向性(谁是客户端,谁是服务器)

- 能力提供详细分析并提取证书

软件定义网络化可解决这一需求以硬件为中心联网模型正被完全依赖商品硬件或虚拟机现场或云中以服务为中心织物所取代旧模型引出外围安全架构 适合昨天硬件中心网络 但却无法应对当今复杂安全风险

今日面向包网络面向服务后,很容易应用固定规则控制网络行为举例说,考虑典型 web服务

Patrick MeLampy/128技术

Patrick MeLampy/128技术

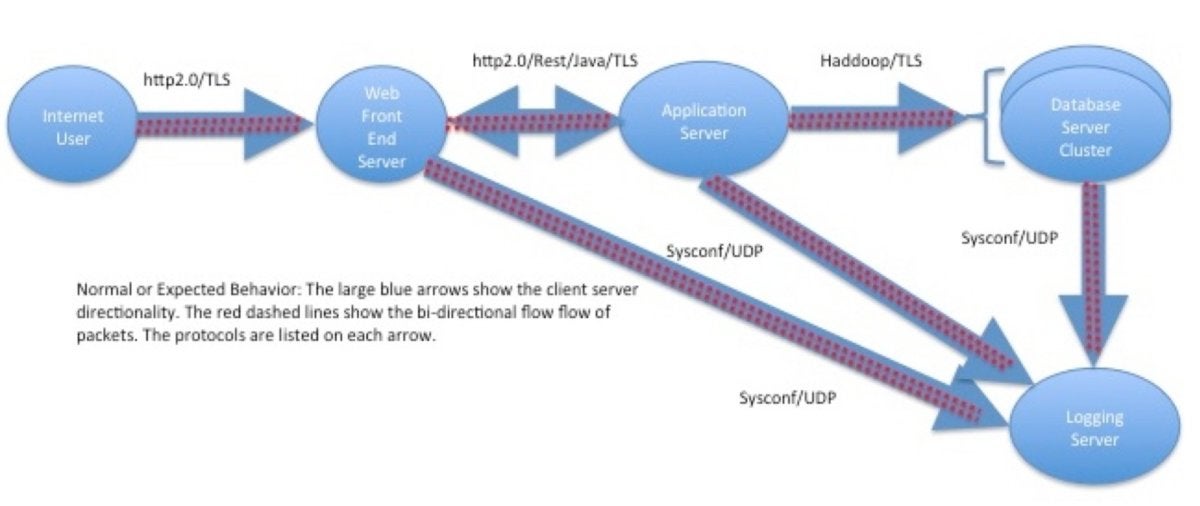

在此假想中,箭头显示客户端/服务器连接方向可更具体地定义每一箭头使用中的协议如果网络知道这是这些协议和服务器唯一的路径和方向,那么任何其他事物都异想天开。

网络今日没有方向性他们不理解协议逐包单向并称其为流取而代之的是将防火墙链到服务器中应用定向访问控件可能还需要插入负载平衡器以获取适量需要时刻警惕 客户数据库 任何人随时都可能访问 入侵网络区

未来不在于建立基准后寻找异常反之,我们需要从默认模式拒绝所有安全服务开始在上述例子中,只有程序服务器应访问客户数据,并仅与HadeopTLS事务任何其他事物都不允许没有其他协议 没有其他包 没有其他客户 没有其他服务器

SDN面向服务方法对当今安全需求来说是一个很好的选择,但并不是所有服务都需要安全化服务需要百分之百安全, 我们需要完全定义什么是正常行为, 并需要网络安装容量自动执行策略政策适当执行时,定义上不可能有异常