要知道什么时候自己受到了攻击,或者什么时候自己的安全已经被攻破,并不总是那么容易。如果您有能力检测到漏洞,您可能会在10天内发现它,但是一次又一次的调查发现,由外部人员检测到的漏洞通常需要100天才能发现。

一方面,电子商务,公司网站,电子邮件,移动用户和海外各部门,你的公司是做业务24/7之间;然而,您的IT安全团队可能工作营业时间。这是一种方式攻击者的60%都能够妥协以分钟为单位的组织,根据Verizon的2015年数据泄露调查报告。但是,只有企业三分之一可以在几天之内检测出破坏。

在思科2016年度安全报告,不到企业的一半采访了信心检测网络妥协的范围和后清理。黑客经常使用的自动化 - 从分布式拒绝服务攻击碾过僵尸网络漏洞利用工具包,帮助他们改变的恶意软件 - 所以这是很难被探测到。

机器可以学习你更快地检测攻击的帮助,对付他们更快?

有使用机器学习一些雄心勃勃的计划。强烈的本能正试图利用深度学习如何恶意软件的行为映射,所以它的设备可以实时检测攻击,确实足以取代防火墙。更为现实的是,也许,Splunk的是增加机器学习它的日志分析系统使用行为分析来检测攻击和破坏。

“大多数组织缺乏可见性;如果你看不到它,你就无法保护它。我们可以发现异常值,”Splunk公司的马蒂亚斯•迈尔解释道。“我们总结出有相似行为的相似用户,然后我们将其展示出来。如果有一个异常值,他的行为一直相似,但现在却不同了?”这是一种你需要关注的反常现象。”

Splunk可以分析用户、计算机、IP地址、数据文件和应用程序的异常行为,而且不需要雇佣机器学习专家。迈尔说:“我们有很多现成的东西。”“大多数组织都没有能力自己开发这个功能。早期的采用者包括约翰•刘易斯(John Lewis)和阿玛尼(Armani)的零售店。

[相关:人工智能能解决信息超载问题吗?]

仅仅检测异常仍然会给您留下大量数据可供查看。一个大型组织一天可以看到成千上万个异常,因此Splunk使用进一步的分析来保持可管理。Maier希望该工具每天能显示5到10个威胁,并提供足够的细节以清楚地说明发生了什么(避免在发现真正的漏洞时忽略嘈杂或过于复杂的警报系统的问题)。

“我们在[的攻击]的‘杀伤链’的全貌。我们提供的信息的安全组织,从折中点 - 没有攻击的时候进来,什么是最初的攻击向量,什么时候他们在这种环境下展开,其他文件或服务器或用户帐户做了什么他们连接到?- 然后,当他们向外发送数据......从所有这些异常情况和各个数据点的渗出阶段,我们创建了一个完整的画面和的方式,每一个安全分析师可以了解目前它“。

You can also use the machine learning features in Splunk for more intelligent operations and monitoring, like having your web site alert you that it’s going to need more bandwidth because demand is increasing before the load causes problems, extending the usual analysis options Splunk is known for. But on the security side, Maier says, “We’re concentrating on providing full solutions: detecting insider fraud, or detecting external attacks with valid credentials.”

分析,还有建议

微软的先进的威胁分析工具(基于Aorato收购)结合了一个类似的机器学习方法——学习实体从Active Directory用户帐户和设备,网络流量和你的安全信息和事件管理(SIEM),然后分析他们的正常行为进行行为分析,但还在攻击检测可疑活动,它提出了时间表,和完整的建议来处理这个问题。

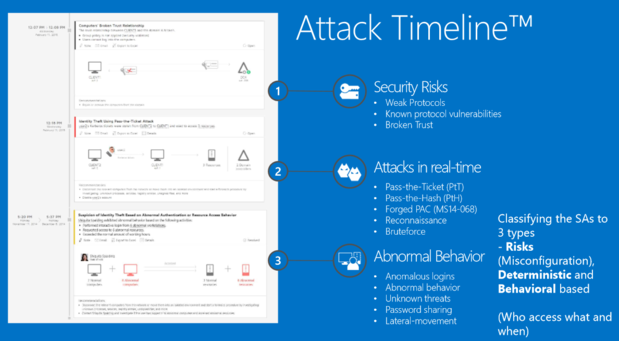

高级威胁分析攻击时间轴显示攻击是如何发生的

“我们分析所有的Active Directory数据,所有的自然流量进出域控制器去,”微软的安德斯Vinberg说。“你可以假的东西很多,但不是自然的流量。我们建立的图形哪些设备与你互动,您可以访问哪些资源。我们开始学习正常行为,一旦我们了解到,我们开始提示你。”该系统还创建陷阱误导攻击者。

ATA主要关注三类可疑活动。第一个是构成网络安全风险的错误和错误配置。Vinberg说:“这些安全问题使得攻击者更容易对付,比如在网络上使用明文密码。”它还可以实时检测常见的攻击,包括通常用于从网络中的一个系统移动到另一个系统的票证传递和散列传递攻击。

第三个区域是机器学习的用武之地,“我们检测异常行为。总是有新的恶意软件,总有新的袭击......但他们每个人会出现反常的行为,因为帐户会从普通用户的行为在网络上的行为不同,”他说。

你不需要在自己的网络上运行机器学习来获得保护。事实上,像Azure AD这样的云服务能够帮助您保护身份和用户登录,这在您自己的组织中是做不到的。保护个人用户是保护网络攻击者的关键;几乎每一次数据泄露都始于合法凭证被窃取或钓鱼。内部威胁不再一定来自公司内部。

“我们使用巨大的机器学习系统和世界一流的技术来保护微软的所有身份,”来自微软身份、安全和保护小组的亚历克斯·维纳特指出。这包括Azure Active Directory、微软的账户系统和Skype。因为我们拥有世界上最大的邮件系统之一,我们成为了目标。每一次攻击都会经过我们的大门;他们会用它来对付谷歌但是他们也会用它来对付我们

由于人们不善于记住密码,这些攻击不仅暴露了微软系统的密码。“如果有人拿到你的证件,我们可以看看;我们很早就看到了被破坏的凭证。如果你的员工重复使用他们的工作证书在一个购物网站上建立账户,而这个账户被攻破了,坏人就会对我们进行测试,看看它是否有效。”Weinert解释道。“在这一点上,在那些证书被用来起诉你的公司之前,我们可以说这些证书已经变质了,你应该去保护那个人。”

的方法,疯狂

微软也可以看到攻击者使用的方法。Weinert说:“从非常细微的层面上,我们可以看到攻击的来源,以及攻击的形式,无论是在消费者领域还是企业领域。”“坏人的适应性意味着昨天重要的事情今天可能不重要。在企业领域,没有人能像我们那样(学习)。”

这相当于每天数十兆兆字节(tb)的数据和130亿次登录交易,这些数据为微软的机器学习系统提供了获取最新攻击信息的素材。大量的数据只是构建这样一个系统所需要的一部分。Weinert说,“一个相对复杂、训练有素的机器学习系统需要数年时间,你还需要一些专家级别的人工监督,以观察系统是否有什么没有捕捉到的东西。”

这很重要,因为这不仅仅是发现模式并在以后提醒你。正如Weinert所指出的,“我们的目标是保护,而不是补救。”很多机器学习系统都能检测出发生了什么。我们的主要目标是阻止攻击,所以我们正在训练我们的保护系统。每一天,我们都了解到最新攻击模式的细微差别……我们使用这个系统在我们的前端服务器上生成代码,对所有通过的攻击进行评分。这个评分使用了大约100个因素,从浏览器用户代理字符串到一天的时间。

[相关:企业中谁负责AI ?]

一个低的分数意味着登录被阻止或打开了该帐户的多因素认证。你可能会看到假阳性,与合法用户受到挑战,但。维内特认为这是不太可能比传统的系统建立在行为理论可能会阻止您的帐户,因为桌面PC你留在办公室里仍然是连接(也可能是写文件时备份),因为系统可以得知你旅行,从另一个电脑登录在另一个位置。

这并不是说有差别的数据只是规模,他指出。“作为人类,我们要相信我们的预感是正确的,我们得到非常重视我们的理论,但机器学习并不关心。即使今天的东西是一个强烈的信号,如果淡出时尚的系统是完全愿意把那个掉,并挑选出一个新的模式。它适应的究竟是什么导致了妥协,而不是我们的怀疑或我们的假定的现实。其结果是,我们的精度 - 这是当我们针对有人说,他们是实际上是一个坏人的次数 - 是非常高的。”

Azure AD Premium(或微软的企业移动套件)中的报告会让您知道机器学习系统何时检测到您的凭据被泄露了。“很快我们就会以一种基于政策的方式提供这种服务,”Weinert说,“这样你就可以让系统代表你采取行动,而不必非得及时收到报告。”泄露的凭证,密码锤击,我们可以检测所有这些模式,因为他们四处飘荡,因为坏人正在大量攻击。机器学习可以超越这些家伙,所以我们给企业带来真正的保护,而不仅仅是检测。”

在某些时候,你可以期待在Azure的AD和ATA的机器学习系统,开始一起工作。“关于前提Active Directory是数据收集和分析这个令人难以置信的关系,因为本质上两端的前提下每次使用一个应用程序的向上穿过去的目录莫名其妙”,指出微软的亚历克斯·西蒙斯。“愿景的一部分是采取一切我们在云中收集数据,并与我们的前提下收集数据结婚起来,使这些数据源一起。”

无论你考虑的是前提系统还是云系统,可能是时候认真对待机器学习安全系统了;因为现在的情况很糟糕,要想在黑客面前保持领先地位将会变得更加困难。Weinert警告说:“我们现在看到,犯罪分子开始投资于机器学习系统本身。”

这个故事,“有多少安全性,你交给AI?”最初由出版首席信息官 。