最近,我不得不深入研究使用Cisco无线局域网控制器和SourceFire/Cisco火力管理软件进行AAA级设备管理。考虑到其他人表现出的兴趣,我决定写这篇博客来分享我的经验。

如何设备管理AAA工作在思科WLC

使用Cisco Catalyst交换机的设备管理能够进行命令级授权。然而,对于WLC,它是基于菜单系统的部分的。它并不阻止对GUI的这些部分的访问,而是防止在未授权的菜单部分中保存更改。

图1在橙色框中显示了不同的菜单,其中三个单独的菜单用黄色框突出显示。

亚伦Woland

亚伦Woland

图1 - WLC菜单

从TACACS +服务器授权的结果将需要列出了菜单,用户被授权进行内部的变化。这些菜单部分的每个人都应该用文字来叫出来“的角色。”例如,要允许用户只作内无线局域网,无线和安全菜单的改变,在TACACS +授权结果应包括以下内容:基于role1 = WLANS基于role2 =安全= role3 WIRELESS。顺序并不重要。

以下是思科WLC存在的角色列表:

- 无线局域网

- 控制器

- 无线

- 安全

- 管理

- COMMANDS

有一些特殊角色不能与任何其他角色混合:

- 游说团体-允许进入大堂大使的活动。

- 所有-就像听起来的那样。所有的菜单。

将ISE添加到WLC TACACS+服务器中

ISE需要作为一个TACACS+认证服务器、授权服务器和会计服务器添加到WLC中。下面列出了TACACS+服务器安全> AAA > TACACS+。

导航> AAA > TACACS+ >认证并点击新。

如图2所示,填写服务器IP地址和共享密钥,然后单击应用。

亚伦Woland

亚伦Woland

图2 - WLC TACACS+身份验证服务器

导航安全> AAA> TACACS +>会计并点击新。

在服务器IP地址和共享密码填写如图3所示,然后单击应用。

亚伦Woland

亚伦Woland

图3 - WLC TACACS+会计服务器

导航安全> AAA > TACACS+ >授权并点击新。

在服务器IP地址和共享密码填写如图4所示,然后单击应用。

亚伦Woland

亚伦Woland

图4 - WLC TACACS +服务器授权

现在ISE节点已经被添加到WLC中,以便与TACACS+一起使用,但是WLC还没有对登录用户进行身份验证。你稍后会做的。在这一点上,你需要添加WLC作为一个TACACS+ NAD在ISE上。

在ISE GUI中,导航到工作中心>设备管理>网络设备组。如果你一直在关注我的指导,这些年,那么你就已经有了一套详细的分级网络设备组(NDGs),如在图5中显示的。

亚伦Woland

亚伦Woland

图5 -网络设备组

问题的关键是 - 让我们确保这些思科无线控制器有自己的组的设备类型。与该组,我们可以确保设备管理策略集只是为这些设备和其独特的做设备管理的方式建造。

接下来,你要保证你的思科WLC自身添加到ISE并具有TACACS +共享密钥配置。

导航设备管理网络资源网络设备。单击WLC或单击Add创建一个新的。

确保正确分配了网络设备组,并正确配置了TACACS+共享密钥。图6显示了NAD设置。

亚伦Woland

亚伦Woland

图6 - 网络设备设置

如果还没有,请确保在下面的ISE政策服务节点上启用了设备管理管理>系统>部署,选择您的ISE PSN,如图所见7.启用设备管理服务(它默认是关闭的)。

亚伦Woland

亚伦Woland

图7 -部署屏幕

准备授权结果

设备管理AAA准备在ISE,但你有没有政策,没有授权向下发送到WLC呢。现在,您要添加一个TACACS档案对于每个角色,你打算与WLC使用。

导航工作中心>设备管理>策略结果> TACACS概要。请点击加。命名配置文件并添加很好的说明。我发现它始终是最好的基于命名将使用它在设备上的配置文件。如WLC-LobbyAmbassador。

在自定义属性,单击加。创建一个强制属性,其命名为“基于role1”,该值应设置为任何一个角色要配置,如图8所示,它具有role1上一套游说看到。请点击保存。

亚伦Woland

亚伦Woland

图8 -大堂大使角色

在任何时候,你可以编辑原始视图,这仅仅是文字,如图9所示。

亚伦Woland

亚伦Woland

图9 -大堂大使原始属性

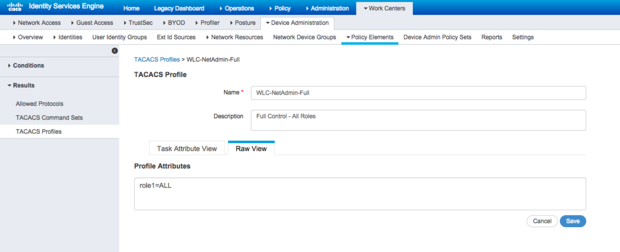

为组织的每个角色类型添加另一个TACACS配置文件。例如:创建一个名为WLC-NetAdmin-Full的新的TACACS配置文件,它发送role1=ALL。

亚伦Woland

亚伦Woland

图10 -网络管理完全控制

我创建了另一个名为“WLC-NetOps”的示例,并分配了三个角色:WLAN、无线和控制器,如图11所示。注意每个角色编号必须如何递增(role1、role2、role3)。

亚伦Woland

亚伦Woland

图11 - WLC-NetOps

我还选择创建另一个名为“WLC-HelpDesk”的结果,它具有“Role1=MONITOR”来用于帮助台访问。

一旦你把所有的角色类型,你需要,它的时间来建立设备管理策略设置为WLC的。导航设备管理设备管理策略集。

创建一个新的策略设置默认以上。命名集“无线局域网控制器”,并提供说明。对政策规定的条件应充分利用网络设备组(NDG)思科无线控制器,像图12所示的情况。

亚伦Woland

亚伦Woland

12 - WLC开发管理员设置

现在,我们将继续构建授权规则。一个规则,为:Helpdesk, NetOps, NetAdmin,和大厅。

图13显示了为这些策略结果和这篇博客文章创建的Cisco无线控制器的设备管理策略集的屏幕截图。

亚伦Woland

亚伦Woland

图13 - WLC授权策略

配置WLC以使用TACACS+服务器

现在已经构建了AuthZ策略,并且在WLC中定义了T+服务器,下一步是配置WLC,使其使用T+服务器进行管理访问。这是在安全>优先顺序>管理用户。确保TACACS +是在列表的标题顶部“用于身份验证的订单,然后点击应用。图14显示了WLC设置。

亚伦Woland

亚伦Woland

图14 -管理登录顺序

就是这样. .现在您已经准备好了。

非常有趣的故障排除功能

在此过程中,我决定通过a来观察控制器控制台调试AAA TACACS启用会话。我注意到的是,在最后给出了一个指定的角色“编号”。这让我很好奇,所以我开始调查。示例1显示了一个调试输出。

示例1 -调试AAA TACACS启用输出

*tplusTransportThread: Dec 14 17:40:43.409:连接到tacacs服务器10.1.100.244上的端口=49

*tplusTransportThread: Dec 14 17:40:43.417:收到tplus认证响应:type=1 seq_no=2 session_id=10c15fcb length=15加密=0

*tplusTransportThread: Dec 14 17:40:43.417: TPLUS_AUTHEN_STATUS_GETPASS

* tplusTransportThread:17年12月14日:40:43.417:auth_cont get_pass回复:pkt_length = 25

* tplusTransportThread:17年12月14日:40:43.417:processTplusAuthResponse:继续AUTH交易* tplusTransportThread:17年12月14日:40:43.752:收到t此外AUTH响应:类型= 1 seq_no = 4的session_id = 10c15fcb长度= 6加密= 0

* tplusTransportThread:17年12月14日:40:43.752:创建TACACS作者请求有效载荷(RC = 0)

* tplusTransportThread:17年12月14日:40:43.752:TPLUS_AUTHEN_STATUS_PASS:用户名= [NetOps1]

*tplusTransportThread: Dec 14 17:40:43.752:连接到tacacs服务器10.1.100.244在端口=49

*tplusTransportThread: Dec 14 17:40:43.827:作者响应体:status=1 arg_cnt=3 msg_len=0 data_len=0

* tplusTransportThread:17年12月14日:40:43.827:ARG [0] = [10] [基于role1 = WLAN]

* tplusTransportThread:十二月14 17:40:43.827:ARG [1] = [14] [role2所= WIRELESS]

*tplusTransportThread: Dec 14 17:40:43.827: arg[2] = [16][role3=CONTROLLER]

*tplusTransportThread: Dec 14 17:40:43.827:用户具有以下mgmtRole 38

所以我想知道,mgmtRole 38是什么意思,它是如何计算角色数的。

每个角色类型,即:菜单项都有一个指定的十六进制值,其加在一起,以实现最终的mgmtRole值。下图为角色和它们各自的值列表:

- 大堂= 2

- WLAN = 8

- 控制器= 10

- 无线= 20

- SECURITY = 40

- 管理= 80

- 命令= 100

的作用和值列表进行比较以上实施例1中的调试输出,我们看到,基于role1 = WLAN(值是8)+ role2所= WIRELESS(值是20)+ = Role3控制器(值是10)。这相当于8 + 20 + 10 = 38。调试表明,mgmtRole是38。