惠普已制定在恶意网络攻击的无休止的战争保护企业系统的两种新方式。

一个服务检查员工的恶意链接和其他服务可以学习企业的程序员如何编写程序所请求的互联网地址。

这两个新版本的目标是“保护您最宝贵的资产之间的互动:您的用户,应用程序和数据,”弗兰克旺,解决方案的惠普副总裁。该公司宣布,在HP保护安全会议,本周华盛顿附近举行的新软件。

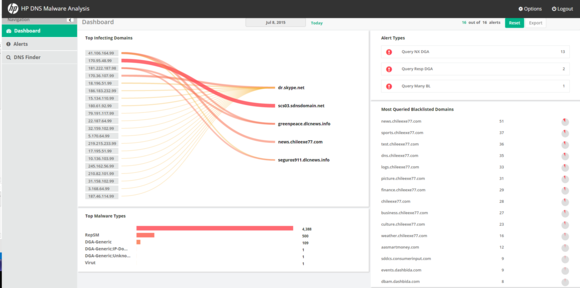

HP DNS恶意软件分析(DMA)用于监控出站DNS(域名系统)的要求,以确保员工的浏览器不接触流氓或恶意软件的网站。DNS服务器提供了特定的数字互联网地址到最终用户计算机的请求由它们的域名网站。

该服务可识别出现这些网址被链接可疑的活动。DMA梳理通过HP收集识别可疑或已知的恶意站点DNS PB级数据。试图访问这些黑名单的网站指向恶意软件即将要在用户的机器上安装的可能性。

“我们可以看到本机呼叫,并且我们可以从停止下载的有效载荷,”旺说。

该软件使用一个算法引擎被发现有恶意软件,大量惠普及其客户收集DNS交易的绘图数据。这种方法优于依赖于一组预先确定的规则,因此不能足够快地更新,以发现新出现的威胁,据该公司恶意软件。

DMA设计工作与惠普ArcSight可,一套软件,用于管理整个企业的安全性。今年早些时候,惠普推出的的ArcSight的能力,被称为HP用户行为分析(UBA),可确定用户的凭证已经被劫持恶意使用。BMA和UBA能够共同努力,防止攻击者获取进入内部网络。

察觉恶意软件攻击的工作是很大的一个,和大量的时间浪费在跟踪误报。平均超过17,000恶意软件警报每周发行,并组织花费平均为1.27 $万元每年应对错误的威胁情报,根据安全研究公司Ponemon的研究所。一个算法的方法可以减少对误报的数量,该公司表示。

惠普还更新了HP Fortify的软件一套新的分析工具。Fortify的是检查代码,以确保它不具有可以被恶意攻击者利用漏洞一组服务和软件。

新的分析技术,现在在Fortify的服务,利用机器学习算法,了解企业的开发人员如何编写自己的应用程序,因此它可以更快地识别常见的错误。

“我们的机器学习能力让核心引擎,以保持与典型的编码错误中学习,这样我们就可以更快地扫描,我们得到更准确的结果,”旺说,

该服务可以被插入到典型的测试流程,新的应用程序部署之前进行。

HP DNS恶意软件分析服务,9月15日面世,便在美国每年$ 80,000入手,分析了每天500万个的DNS数据包。惠普Fortify的扫描分析软件现在可作为按需服务的HP Fortify的一项新功能。